こんにちは!Cy-PSIRTの小西、田口、北村、湯浅です。 本記事はサイボウズ サマーインターンシップ2025 プロダクトセキュリティコースの開催報告です。 今年は9月に1ターム、昨年と同様にフルリモートで開催しました。

概要

プロダクトセキュリティコースは、9月8日〜12日の5日間で開催し4名のインターン生に参加いただきました。 今年は開催形式を見直し、期間を例年の4日間から5日間へ拡大しました。また、これまでインターン専用環境で業務体験をしていただいていましたが、今回はサイボウズ社員が実際に通常業務で利用している社内環境へ参加してもらい、より実務に近い形でコンテンツを提供しました。

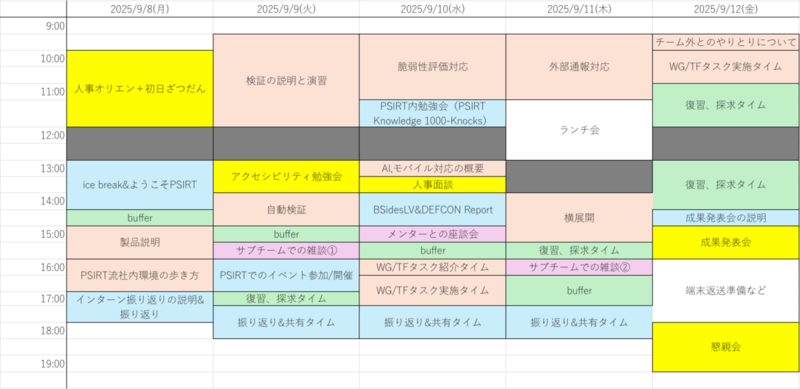

5日間のスケジュールは以下です。

今年は、例年に続き社員との交流の機会を設けつつ、コンテンツの幅を拡大し、より事業会社ならではのセキュリティ業務を体験いただけるよう構成しました。

本記事では一部のコンテンツを抜粋してご紹介します。 紹介していないコンテンツについては、昨年のブログに一部記載されていますので、ぜひそちらも参考にしてください。

自動検証

この時間では、PSIRTで実際に利用している自動脆弱性診断ツール「AeyeScan」を使ったテストを体験していただきました。AeyeScanによる巡回やスキャンの流れを通して、どのように脆弱性を検出し結果を分析していくのかを学んでもらいました。

また、サイボウズにおけるツール活用の方針や手動検証との分担、検出結果のトリアージの考え方についても紹介しました。 単にツールの操作方法を学ぶだけでなく、PSIRTがどのように日々の検証業務を効率化し運用しているか理解していただく機会にもなったと思います。

インターン生の皆さんは興味を持ってツールを触り、積極的に理解を深めていました。 自動化の仕組みを実際に体験することで、PSIRTの脆弱性検証がどのように行われているかをより具体的にイメージしてもらえたのではないでしょうか。

プロダクトセキュリティを支える活動の体験

脅威分析

この時間では、サプライチェーンのリスクについて検討していただく演習を行いました。インターン生の皆さんにはサプライチェーンのリスクについて概要を紹介し、実際にどのような脅威があり、それに対してどのような対策ができそうかについてディスカッションを実施していただきました。また、ディスカッションの内容をもとに、リスクをまとめたマインドマップへの追記も行っていただきました。

ディスカッションではCI/CDのSecret管理不備やクラウドサービスのIAM・セキュリティグループ設定の不備、OSSやCMSプラグインの脆弱性を介した攻撃など技術的なリスクが多く挙げられました。また、機密情報のハードコーディングやテストコードの残存、脆弱なテンプレートのコピペといった開発・運用上のリスクも挙げられています。さらに、外部委託先での内部不正や物理的な侵入、外部委託先へのAPT攻撃など、外部委託や人的要因に関するリスクも洗い出されました。多様な視点からリスクを洗い出し、サプライチェーン全体に潜む脅威について理解を深めることができました。

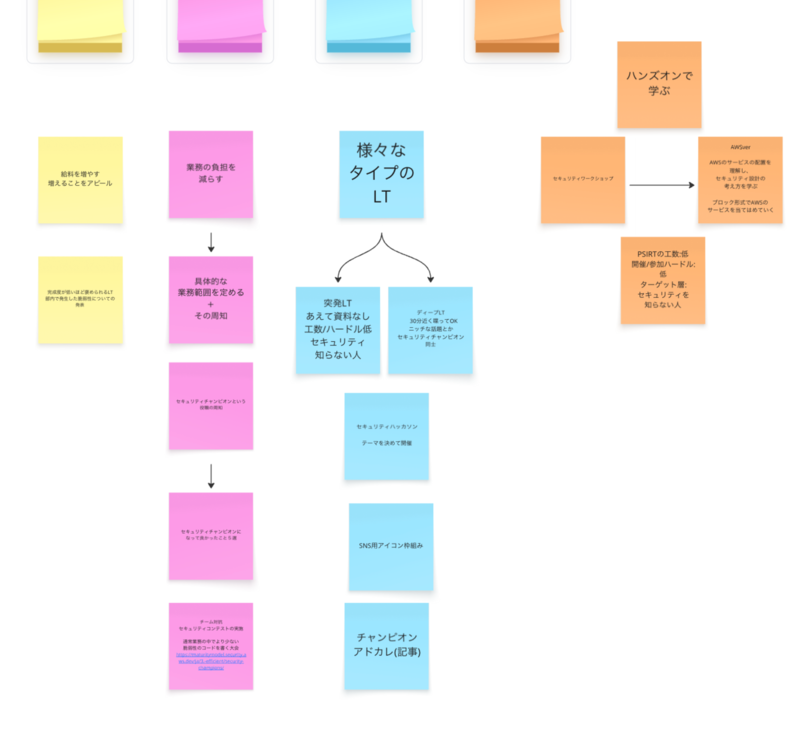

セキュリティチャンピオン施策の検討

弊社では、セキュリティチャンピオンの導入を進めています。導入に至った背景や施策の価値などはブログを執筆しておりますので、そちらをご確認ください。

今回、インターン生にはセキュリティチャンピオン同士の繋がりや連携を強化するためにどのような施策を打てると良いかの検討を行っていただきました。

サイボウズのセキュリティチャンピオンの体制について一通り説明し、インターン生2人でペアになりアイデアを自由に発散していただきました。

各インターン生のバックグラウンドもそれぞれで、ご自身でも学内でセキュリティに興味を持ってもらうために活動されていたりしたので、様々な視点でアイデアがでました。

またアイデアを実施するにあたって必要な工数や効果、なども併せて考えていただき、実業務で必要な視点でも考えていただきました。

セキュリティチャンピオンという少しコンテキストが複雑な面もありつつ、悩みながらもペアで議論しながら進められた印象です。この講義を通じて、プロダクトセキュリティを担保する一つの手段としてセキュリティチャンピオンにどのような価値があるのかなど、より深く理解していただけたんじゃないかと思っています。

横展開

この時間では、横展開の業務を体験してもらいました。横展開とは、検出された脆弱性に関して同様の現象が同一製品内の他機能や別の製品で発生しないかを確認する業務となります。本コンテンツでもインターン生には製品内で検出された実際の脆弱性を元に他の機能や別の製品で同様の脆弱性が検出されないかを確認してもらいました。また、製品に関するドキュメントを参照してもらいながら、実際に機能を触りつつ製品や現象に対しての理解を深めてもらいながら業務を進めていただきました。皆さん、ドキュメントをしっかりと読み、機能の仕組みや検出された現象について真摯に向き合いながら、対応していただきました。また、コンテンツ内ではメンター陣に対して機能や現象について積極的に質問していただき、業務に対する解像度をより高めていただいたように思います。検出した脆弱性を他の機能や製品間で確認することの重要性を横展開を通して理解してもらえたのではないかと思っています。

成果報告会

最終日には、5日間PSIRTで様々な体験をしていただいた中から、各インターン生が学んだことや気づきなどについて共有していただきました。今年は、初の社内環境でのインターン実施のため、非常に多くの情報に触れながら、実際のPSIRTの業務への解像度を高めてもらえたようでした。今年は特により事業会社ならではのセキュリティ業務を体験いただけるようコンテンツを設計したので、メンターとしては非常に嬉しい限りです。

その他

実際に手を動かす業務以外にも「PSIRT Knowledge 1000-Knocks」、「AI、モバイル対応」、「チーム外とのやりとり」と言った座学形式のコンテンツにも参加していただきました。PSIRT Knowledge 1000-Knocksとは、PSIRTのメンバーが普段の業務や業務外で学んだことや挑戦したことなどを気軽に共有する場です。今回もPSIRTメンバーが興味を持っている多種多様な内容が共有されました。インターン生も発表内容を興味深く聞いてくれていました。AI、モバイル対応の時間では、PSIRTが実施しているAIの機能やモバイルアプリケーションに対する脆弱性検証について共有しました。本コンテンツでは、Webアプリケーションに対するセキュリティテストとは異なる特有のテスト観点やPSIRTで実施しているテストの手法について学んでいただきました。そして、チーム外とのやりとりの時間ではPSIRTが業務で行なっている社内や社外の組織とのセキュリティ周りのコミュニケーションに関する取り組みについて説明を行いました。コンテンツを通してセキュリティに関して社内はもちろんのこと社外とも積極的にPSIRTが連携を行なっていることを理解してもらえたのではないかと思っています。

その他にもPSIRT内のサブチームでの雑談やPSIRTメンバーによるLTイベントにもインターン生に参加してもらいました。雑談ではベトナム拠点に関する紹介やメンター以外のメンバーと様々な話題について話をしてもらいました。雑談を通して多くのメンバーとの交流やPSIRT全体の雰囲気を知ってもらえたかと思います。そして、LTイベントではPSIRTメンバーが参加した海外のセキュリティカンファレンスであるBlack Hat Asia 2025やバグハンター合宿、社内CTFに関する内容が発表されました。本コンテンツを通してPSIRTメンバーが様々なイベントへ参加していることや積極的に取り組みを行なっていることを知ってもらえたかと思います。

終わりに

今年も無事にプロダクトセキュリティコースのインターンを開催することができました。 開催形式を見直し、今年はより実務に近いコンテンツを提供し、実際の業務に近いテーマに取り組んでいただきました。インターン生の皆さんはグループワークで互いに協力し合い、講義中の質疑やPSIRTメンバーへの質問も積極的に行うなど、主体的に取り組まれていたことが印象的でした。また、インターン生同士での交流も深まり、学び合う雰囲気の中でインターンを実施できたことをとても嬉しく思います。この機会を通じて、会社やチームの雰囲気、ユーザー企業ならではの視点、そしてプロダクトセキュリティに対する理解が一層深まっていれば幸いです。ここで得た経験が、皆さんの今後の成長や挑戦の土台となることを願っています。これからの皆さんのご活躍を、心より楽しみにしています!

サイボウズでは一緒に働くメンバーも募集しています。PSIRTでは、キャリア採用、新卒採用ともにオープンしていますので、ぜひご興味あればご応募ください!

[告知] サイボウズ脆弱性報奨金制度 10周年記念 Meetup開催!🎉

サイボウズ脆弱性報奨金制度を始めて10年が経ちました。10周年記念 Meetupでは、実際のハンターと10年を振り返り、ハンターと運営がそれぞれの視点から、さまざまな学びや印象深いエピソードを持ち寄ります。 皆さまのご参加をお待ちしています!

11/28(金)19:00〜 @サイボウズ 東京オフィス