はじめに

こんにちは、Cy-PSIRTです。2025年11/18, 19の日程で開催された国際的な情報セキュリティカンファレンスであるCODE BLUE 2025にPSIRTから6名参加してきました。

本記事では、PSIRTメンバーが特に印象に残った講演や参加したコンテスト・ワークショップを紹介します。

講演

[三井物産セキュアディレクション株式会社] Agentic Web Security

こちらの講演では、マルチエージェントシステム(MAS)の普及に伴う新たなセキュリティリスクや、従来のAIエージェントとは異なる視点でのリスク分析の必要性が強調されていました。具体的なインシデント事例やガイドラインを通じて、MASの信頼性・安全性を確保するためのベストプラクティスを学ぶ重要性を感じました。今後はブラックボックスになりがちなMASの追跡可能性を高める対策がますます求められそうです。

[GMO Flatt Security 株式会社] AI エージェント SaaS を安全に提供するための自社サンドボックス基盤

こちらの講演では、セキュリティ診断AIエージェントを安全に実行するためのサンドボックス基盤について解説がなされました。Takumiのサンドボックス基盤では操作だけを閉じ込めるAction in boxの方式が採用されているようで、サンドボックスに閉じ込めるものを最小限に抑えることができるのが利点のようです。ファイルの読み書きやコード実行を伴うエージェントを安全に運用するための方法を学ぶことができ貴重な講演でした。

ディープフェイク・サプライチェーン:サイバー犯罪の武器となる合成メディア

ディープフェイク・サプライチェーン:サイバー犯罪の武器となる合成メディア | Time Table – 世界トップクラスの専門家による情報セキュリティ国際会議「CODE BLUE(コードブルー)」

こちらの講演ではAIの進化に伴い、高度化しているディープフェイクに対する解説がなされました。特に実際に発生しているインシデント事例やディープフェイクを検出するための手法について紹介されました。本講演で非常に興味深い点としては、攻撃者が公開されている情報を元にAIのモデルをチューニングし、ディープフェイクの精度を上げており、フィッシングビジネスとしてサービス展開しているという話でした。この点から、フィッシングによる攻撃において従来のメールを用いた文章経由の詐欺から身近な人の振りをしたAIによる攻撃についても注意を払い見抜く必要が求められる時代になってきているというのを感じられ非常に興味深い講演でした。

Agentic AIによる実践的ペネトレーションテスト自動化

Agentic AIによる実践的ペネトレーションテスト自動化 | Time Table – 世界トップクラスの専門家による情報セキュリティ国際会議「CODE BLUE(コードブルー)」

こちらの講演では、Agentic AIを活用したペネトレーションテスト自動化の研究が紹介されました。複数のエージェントによって攻撃計画・実行・検証を自律的に進める環境を構築し、Kali Linux上で実際に攻撃タスクを遂行する仕組みが詳細に説明されました。特に印象的だったのは、Analystと呼ばれるエージェントがMITRE ATT&CKやHackTricksの知識ベース、Web検索を組み合わせて情報を集め、推論を繰り返しながら精度を高めていく点です。また、Guardianと呼ばれるエージェントが安全性チェックを挟むことでLLMの暴走や意図しない挙動を防ぐ仕組みも非常に興味深いものでした。全体として、攻撃手法を単に自動化するだけでなく、LLMの行動管理や安全性、精度向上を体系的に組み込んでいる点が非常に実践的だと感じました。複数エージェントが連携して動くアーキテクチャは、今後のレッドチーム業務がどう変わっていくのかを感じられる貴重な内容でした。

コンテスト・ワークショップ

Maritime Hacking Village

Maritime Hacking Village | Contests/Workshops – 世界トップクラスの専門家による情報セキュリティ国際会議「CODE BLUE(コードブルー)」

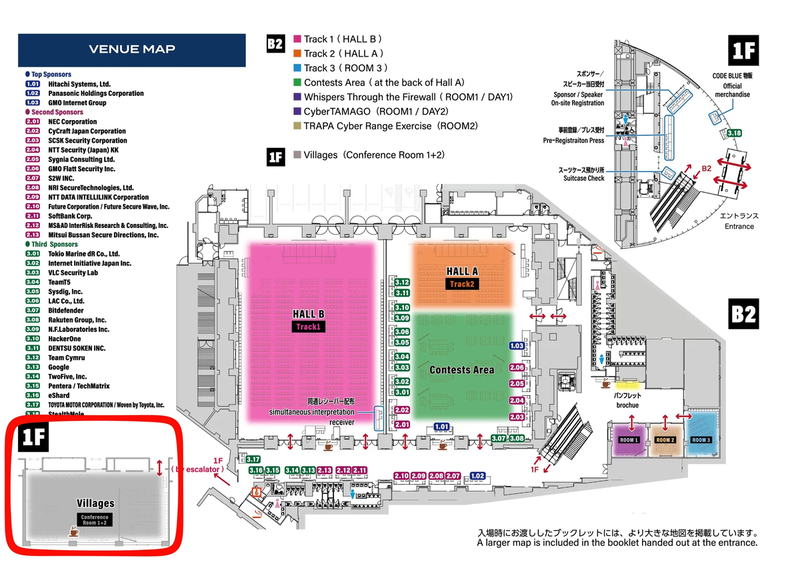

CODEBLUEでは、DEFCONのようにvillageがここ数年開催されているようです。 会場の位置的に少しメインの部屋から離れた場所で開催されているので、気づきにくいですが、空き時間に足を運びました。

いくつかのVillageが開催されており、本場のDEFCONに比べると小さいですが、それでもDEFCONでも運営されていた方もいるようでどれも面白いものが展示されていました。

今年のDEFCONには参加したんですが、villageを全部回るなど不可能に近いので、ゆっくり堪能できてよかったです。

その中でも、Maritime Hacking Villageという、villageで開催されているCTFに参加したりしてました。空き時間にいくつか解けたのですが、運良く1位だったようで、CTFの問題として提供されていた謎firmwareが焼かれたBadgeを賞品としていただきました。

問題としては、船舶関連でもCAN-Busを使っているようでcar hackingで使うような知識とそこまで変わらなかったです。裏話として当日は業務端末しか持ってなく、CAN-Busを話せるようなツールを入れていなかったので参加する気はなかったのですが、運営とそのことを話していたらツールの入っている運営の端末やラズパイを準備してくれ至れり尽くせりでした。大変感謝しています。

CyberTAMAGO

CyberTAMAGO | Contests/Workshops – 世界トップクラスの専門家による情報セキュリティ国際会議「CODE BLUE(コードブルー)」

CyberTAMAGOはサイバーセキュリティに関するツールや、ツールのアイデアを持ち寄り共有し合い、より良いツールにしていくためのディスカッションを行うワークショップです。昨年に引き続き、今年も参加しました。

今回はThreat Thinkerという自動脅威モデリングツールについて発表しました。

Threat Thinkerはシステムのアーキテクチャ図を入力すると脅威リストを出力するツールです。脅威モデリングは開発者やセキュリティ担当者の人的リソースの不足、調整コストの高さがハードルとなり、実施が難しい場合があります。そのような場合にThreat Thinkerを用いることで、最低限のたたき台を作ることができ、脅威モデリングに要する工数の削減が期待できます。

発表後には参加者の方々から「Microsoft Visioで作った図を読み込む場合はどうすべき?」「ネットワーク図の脅威分析もできる?」などの実運用に関する質問をいただきました。それぞれの組織におけるアーキテクチャ図の作成方法や脅威モデリング対象となるシステムは異なるため、いただいたフィードバックをもとにより多くの場面で使えるツールにしていきたいと考えています。

今回のCyberTAMAGOでは以下のツールが発表されていました。

- サイバーセキュリティ訓練シミュレーター

- モバイルアプリのためのリモート解析ツール

- MacOSで動作するGoogle Chromeを対象としたInfoStealer

- フィッシングハンター用のログ可視化・報告のためのツール

- Cloudflare Workersを利用した攻撃者の属性情報を推定するOSINTツール

- 信頼できないネットワークにおける遅延戦術を用いたポータブルな能動的サイバー防御ツール

ネットワーキングの時間には、他の発表者の方々とそれぞれのツールについて意見交換をすることができ、セキュリティツールについての着想や洞察を深めるための貴重な機会となりました。

おわりに

全体を通してセキュリティに関する多様なテーマの講演、コンテスト・ワークショップがあり、普段のPSIRTの業務ではあまり触れられていない領域の話題についても知ることができました。CODE BLUE 2026も是非参加したいです。

Cy-PSIRTでは一緒に働く仲間を募集中です!ご興味のある方は以下をご覧ください。